Monitorización, registro y control de acceso a sistemas en tiempo real

Evite las violaciones de Seguridad

Proteja su organización del alto coste relacionado con las violaciones de Seguridad rastreando y monitorizando el acceso a los datos. Una interfaz fácil de usar permite a los administradores efectuar un mejor seguimiento de la política de Seguridad, lo que da lugar a una red más segura, con mayor probabilidad de cumplir con los requisitos normativos y menos vulnerable a las amenazas.

Controle los puntos de salida

Proteja los puntos de acceso a la red que quedan desprotegidos con los planes de Seguridad de menús tradicionales. Asegure sus sistemas IBM i cerrando todas las puertas traseras de la red, incluyendo FTP, ODBC, SQL, JDBC y comando remoto. La monitorización y el control del tráfico en los puntos de salida ayudan a restringir el acceso a los datos solo a los usuarios autorizados.

Limite el acceso a datos sensibles

Limite el acceso a objetos y bibliotecas específicos solo a los usuarios y grupos que tienen una necesidad de negocio demostrada. Asigne reglas según la dirección IP para limitar el acceso al sistema a ubicaciones aprobadas. Cambie y aplique reglas con facilidad en toda su red.

Mantenga un registro de auditoría

Monitorice y lleve un seguimiento de los usuarios que acceden a los datos y ejecutan comandos remotos. Cumpla con las iniciativas regulatorias registrando las transacciones en un journal seguro.

[Powertech Exit Point Manager for IBM i] es un intuitivo software de control de exit point que nos permite realmente bloquear nuestra red y mejorar el cumplimiento en IBM i.

Emily Shellabarger, Vice-Presidente de First Security Bank, First Security Bank

Características principales

Monitorización de acceso al sistema

Rastree, monitorice y controle el acceso a los datos del sistema. Registre en un journal seguro la actividad de los usuarios, quién accede a los datos y quién ejecuta comandos remotos. Imprima reportes o analice datos con Microsoft Excel u otras herramientas para evaluar la seguridad de su red de forma más eficiente.

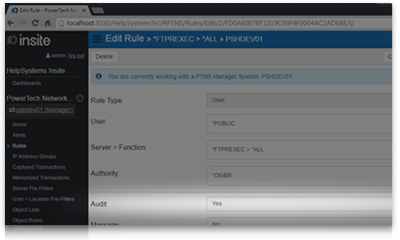

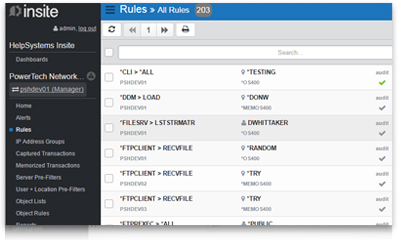

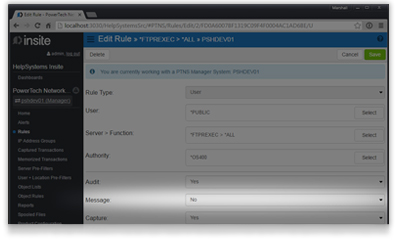

Implementación de reglas de acceso

La configuración de reglas dinámicas le ayuda a cumplir con su política de Seguridad. Powertech Exit Point Manager for IBM i le permite otorgar acceso solo a los usuarios o grupos que lo necesitan, restringir el acceso a objetos y bibliotecas específicos, y permitir el acceso solamente a las ubicaciones aprobadas por la política. El software permite múltiples niveles de control de acceso, lo que le otorga la flexibilidad para cumplir con sus requisitos específicos.

Control de puntos de salida

Controle el acceso a su IBM i mediante la monitorización y restricción del tráfico de puntos de salida. Con Powertech Exit Point Manager for IBM i, puede limitar el acceso a los datos solo a usuarios que están autorizados para descargarlos o subirlos.

Notificación de eventos

Las transacciones de red pueden indicar que los datos críticos están en riesgo. Cuando se producen estos eventos, Powertech Exit Point Manager for IBM i enviará mensajes a los administradores de red en tiempo real, ayudándole a abordar las inquietudes sobre Seguridad antes de que los datos se vean comprometidos.

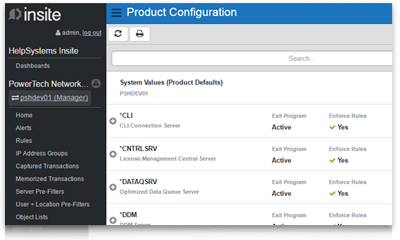

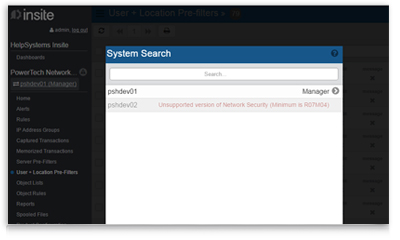

Interfaz web intuitiva

Obtenga una mayor visibilidad de los indicadores claves de rendimiento con Insite. Los tableros muestran valores de transacciones sin ejecutar reportes, de manera que nunca corre el riesgo de que se le escapen problemas por no disponer del tiempo para generar un reporte. Los filtros y la funcionalidad de búsqueda mejorados le ayudan a encontrar la información que necesita con rapidez. Además, la interfaz compatible con dispositivos móviles ofrece una navegación sencilla en cualquier dispositivo.

Administración de seguridad centralizada

Configure reglas y ajustes una sola vez en el sistema de gestión. Cópielos a otras terminales, y propague rápidamente su política de Seguridad en toda su red. Los dashoards fáciles de usar le muestran a simple vista lo que está ocurriendo en su red.

Comencemos

Cierre las puertas traseras de su red, registre las transacciones de sus puntos de salida y refuerce su política de Seguridad. Vea Powertech Exit Point Manager for IBM i en acción con una demostración en vivo.

En solo 10 minutos, descubra el estado de la seguridad de su IBM i con un Security Scan gratuito de Fortra. Evaluaremos las vulnerabilidades de su sistema y le recomendaremos los pasos a seguir para proteger su información crítica. Es fácil y rápido, y no requiere ningún compromiso de su parte.